Это копия, сохраненная 4 сентября 2022 года.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.

73 Кб, 703x636

73 Кб, 703x636Анон а тут есть такие кому интересна эта тема?

Радиочастотная идентификация, метки, подкожные импланты, смарт-карты, билеты на метро/автобус/лифт etc.

ISO 7816,14443,15693, UHF Gen2, ACR122U, Cardman 5321, APDU.

Если это не пустой звук для тебя, напиши. А то чувствую себя унтерменшем. Даже поговорить не с кем.

Просто хочу удобный в ношении ключ ибо замок нужно открывать по двадцать раз в день, а с карточкой еботни много.

Сейчас идея взять T5557 брелок, склонировать на него ключ (собственно уже сделал) и встроить в браслет.

Хочу большую дальность, для этого планирую сделать свою антенну собственно в форме браслета. В антенне то главный вопрос и есть.

1. Взлетит ли вообще? Антенна в общем случае будет примерно перпендикулярно к ридеру, можно ли при такой конфигурации добиться дальности в несколько см?

2. Из чего сделать и как рассчитать антенну? Медная проволока ведь сойдёт? Как рассчитать площадь или количество витков? Пока я могу только экспериментально наматывать по витку на руку пока ридер не поймает ключ.

3. Какие подводные камни?

Ищи Ютуб Дмитрий Осипов. Мужик с раши толково расказывает.

я вродь сохранял страницу с тредом, могу поискать и залить куда-нить если надобно. главное - сообщи

Потиху начинаю вкатываться в rfid через PN532 и вспомнилась вот такая тема:

Не так давно проскакивала новость

http://www.dailystar.co.uk/news/latest-news/522417/Fraud-clone-bank-cards-contactless-device

и собственно непонятно в чом фича этого изделия? Чуваки с проксмарка наванговали что это обычный считыватель и ничего особенного в нем вообще нет.

http://www.proxmark.org/forum/viewtopic.php?id=3234

Ну вот и собственно это простой хайп и девайс можно ТЕОРЕТИЧЕСКИ повторить на ардуине с китайской pn532 или в их поделии есть какая то фича? Ну и ТЕОРЕТИЧЕСКИ предполагается что девайсом можно будет копировать карту и копия будет отрабатываться на малые суммы без всяких подводных камней (visa payware и прочие)?

Спасибо, что вы есть тащемто.

товарищ майор, это все теоретические и дурные фантазии академического интереса, для доклада или диплома

А смысл такой, ключ обычная milfare болванка, когда считываешь с нее ключи, сразу читается с нее два ключа NfcA и Milfare, при чем Milfare забит нупами.

Естественно очевидно, что тут какая-то магия или парольная залупка, как пишут усачи тут

http://ikey.ru/forum/topic/1817-новые-eltis-от-ооопетруня-с-криптозащитой/page__st__80

Что можете посоветовать, какое оборудования для чтения, как собрать болванку, чтобы считать все ключи и тд.

С меня как всегда.

еще слоу пост, может посоветуете оборудование для анализа и чтения?

Ставлю себе для работы, буду внедрять в малый бизнес nfc карты скидочные.

Купи себе Nexus 4 - они сейчас копейки стоят. До сих пор годны телефоны. Можно полностью Кали Линукс поставть (НетХантер)

Поддерживает NXP и WIFI в режиме Монитора.

Даже не думаю расставаться со своим нексусом 4.

Не понимаю идиотов, которые покупают себе телефоны с железом, от которого нет толка. Ну почитай спеки перед покупкой, ебанный стыд.

![cat570[1].gif](/ra/big/thumb/252764/14799836472020s.jpg) 4,3 Мб, 570x321

4,3 Мб, 570x321Каким железом и софтом это можно сделать?

Существуют ли ISO 15693 Zero card с изменяемым UID?

Вот только libnfc не умеет работать с проприентарным NFC ридером и хочет подключенный через USB. Получается, mfcuk / mfoc не заработают без подключения внешнего ридера. И это все только для дампа, клонирования и эмуляции Mifare iso 14443.

Значит, отдельно Nexus мало что может. Исправьте меня, кто добился на практике иного результата.

А вот с клонированием ISO 15693 вообще беда.

На форуме proxmark3 жалуются на проблемы с эмулированием этих карт, кроме того, судя по софту проксмарка можно только эмулировать UID ISO 15693, без эмуляции содержимого памяти.

Про ChameleonMini очень мало информации об эмуляции карт ISO 15693, нужна помощь владельца такого девайса.

Болванок с изменяемым UID ISO 15693 мне не удалось найти. Есть только с возможностью записи памяти. Например, для 2k размера можно поискать TMS37112 Tag-it HF-I TI2048.

Проксмарк обновился до 4 ревизии

>Болванок с изменяемым UID ISO 15693 мне не удалось найти

А мне удалось

Поссал на уебка в четвертый раз.

Ебстественно поставил Нетхантер. иначе как libnfc вообще использовать? Tсть цепочка Карта-> ридер NFC (NXP чип) -> usb bus -> libnfc -> mfok/mfcuk

Вопрос для уёбков с недержанием: как в эту цепочку может вклиниться проприентарный NFC ридер, не имеющий отношения к usb bus?

ChameleonMini уже ревизия G! Вот это новость! Ну надо же!!! А что изменилось касаемо эмуляции ISO 15693? Ничего!

Проксмарк обновился до 4 ревизии

На это пох, без чендждлога офтоп

>Болванок с изменяемым UID ISO 15693 мне не удалось найти

>А мне удалось

Пиши название, продаца, детали. А то, получается, что тебе и НЛО удалось увидеть?

>Проксмарк обновился до 4 ревизии

Пиздеть не мешки ворочать

http://www.proxmark.org/

Или на сайте не знают, что пора продавать четвертый?

Или ты пидор тупоголовый и не знаешь что такое OpenHardware и что ревизий уже дохуя и вариаций.

Пишу название:

ТЫ тупой пидор, ленивый тупой пидор RTM

Дебилоид освой инглишь и АлиБабу

Поссал уебку в ебуч

Ебстественно поставил Нетхантер

>Тут ты пиздишь, ПИЛИ СУП нетхантера на твоем нексусе.

ТЫ быдлошкольник, которому мамка Мейзу подарила.

151 Кб, 956x504

151 Кб, 956x504Разделим инфу на предположения и факты. Есть опровержения кроме обвинений в гомосексуализме - прошу ссылки.

1. Kali Nethunter 3.15 c текущими библиотеками libnfc не умеет работать с встроенными ридерами Nexus. Факт, подтверждено личным опытом и вопросами на github нетхантера, вопросами на github libnfc.

2. На ebay, aliexpress и alibaba нет продавца, предлагающего карты стандарта ISO15693 c возможностью записи блоков с номерами от -1 до -4. В этих блоках UID и другая служебная информация, согласно мануалам на метки icode sli. Факт. Подтверждено гуглом и перепиской с продавцами карт, которые "как-будто бы подходят". Есть другая информация - поделись.

3. Никакие ревизии оборудования не способны решить вопрос поддержки эмуляции ISO 15693. Если уточнить, то железо многих ридеров поддерживают эмуляцию чего угодно. Но на текущий момент нет программной реализации, позволяющей эмулировать не только UID ISO15693, но и блоки с данными, а также ответы на все поддерживаемые этим стандартом APDU команды. Факт, подтверждено изучением мануалов и софта для proxmark3, ChameleonMini RevG.

ЗЫ Покажись урологу. Все зассал вокруг, на километры разит твоим необоснованным пиздежом.

>Разделим инфу

У тебя нет Нексуса, что ты виляешь, ебанько?

Мало того, даун, научись пользовать поиском на алибабе и алиэекспресс. Ты наверно и HackRF и BladeRf не можешь найти там, лол, хотя они есть и продаются уже год.

Иди нахуй, опущ, и больше не приходи сюда.

А может мудрый анон подсказать, есть ли способ узнать о наличии RFID в неком объекте?

Дело в том, что на работенейм нам выдают терминалы сбора данных.

И, судя по выговорам за покиндамие ответственной зоны(камер нет 100%!) нас палят по RFIDам.

Терминал motorola mc7090.

Мужички нид хелп!

Что я делаю не то или что у меня сломано:

1) подключил пирата: mosi - mosi, clk - sda/mosi/tx, 5v - 5v, gnd - gnd, 3,3v -3,3v.

2) в терминале вхожу в i2c режим софтварный на 400 мгц

3) при запуске поиска начала чтения адреса начинает плеваться мол закорочено или нел подтягивающего.

4) включил подтягивающее - все равно закорочено или нет подтягивающего.

Где я не прав?

Связка buspirate+pn532

Железка из прошлого треда: http://www.dx.com/p/pn532-nfc-rfid-shield-module-breakout-board-development-board-expansion-board-silver

![NFC-Bluetooth-Reader-ACR1255U-J1-supporting-contactless-car[...].jpg](/ra/big/thumb/252764/14848088831340s.jpg) 280 Кб, 800x800

280 Кб, 800x800https://ru.aliexpress.com/item/Free-Shipping-Original-Wireless-Bluetooth-NFC-RFID-Reader-Writer-13-56mhz-For-Android-iOS-Mobile-2PCS/32256054514.html

В одной руке носишь, в другой смартфон. Софт для Андроид и IOS поставляется вместе покупкой.

https://ru.aliexpress.com/item/2016-proxmark3-3-3-0-proxmark-NFC-SDK/32671106089.html

Проксмарк 3 новый + куча карточек к нему и брелков

Реквестирую софт для хуйни с оппика, файл по ссыли с треда потёрли.

Нужен софт для копирования меток.

реквестирую софт для копирования меток для оппика

Примерно так чую надо слать какие то команды на чтение/запись/что-то другое, но вот какие? На самом переходнике обозначений нет, со стороны компа вижу только ком-порт.

Гугл не помог, Яндекс не помог. И вообще около темы какой то заговор молчания. Либо все настолько очевидно что ни у кого никаких проблем до меня не возникало, либо я даже не знаю.

Какие есть комманды на чтение/запись RFID меток? Ну типа у 1-wire 33h это считать номер. А тут?

Попробовал приложить к турникету в автобусе — турникет заблокировался. Никто пройти не мог, пока водитель не приложил свою карту.

Чья это карта?

55 Кб, 500x333

55 Кб, 500x333Собственно, до этого нихуя не понимал, сейчас уже более-менее разбираюсь в пределах своих обязанностей и меня всегда интересовало как это работает.

Вот есть считыватель, потом фидер, потом антенна, антенна, вернее ток в ней, создаёт электродвижущую силу, метка попадает под эту силу и начинает двигать своими электронами, после чего те попадают в чип, двигаются по антенне обратно и создают ответную электродвижущую силу, но у неё есть колебания, по которым считыватель считывает нолики и единички из чипа.

Вопрос:

1. Где я обосрался в терменологии и так ли оно работает?

Главный вопрос:

2. КАК чип запихивает единички и нолики в ток в антенне? Можно сказать, что чип это такой компьютер?

54 Кб, 1156x563

54 Кб, 1156x563Что-то никто не ответил, жаль.

Есть ещё вопрос:

На работе дали поиграться со считывателем FEIG ELECTRONIC MR102-USB-Bib, но софтину для него дать забыли.

Драйвер для него раздобыл, но ПО для просмотра/записи банков чипа у меня нет.

Где его брать?

Бамп! Самому интересно.

55 Кб, 400x219

55 Кб, 400x219Подводные в том что от ключей всё равно лучше не отказываться.

То есть дублировать открытие замка сервоприводом, управляемым с метки и механическим ключом?

РЯЯЯ, КОПИРОВАНИЕ

Будто кому то есть дело до рандомного сыча в метро и его однушки в муравейнике.

Ну вот считали мой ключ и они даже поняли, что это таки ключ от квартиры как они умудрятся пойдут за мной следить до двери?

во-первых UHF метки вроде как с питанием

во-вторых, работает примерно так (пассивная метка): антенна излучает ЭМИ, ЭМИ наводит ток в антенне карты, этот ток исопльзуется для питания чипа. Чип в свою очередь ключом замыкает антенну, когда хочет, это можно заметить на передатчике по изменению тока (по факту волновое сопротивление меняется)

Не пойдут, потому что всё будет наоборот. Решат обнести хату, обнаружат замок, проследят открытие и уже потом считают метку при подходящих условиях.

Если метку считают кулхаксоры в троллейбусе, то просто решат что это пропуск на предприятие. Но это уже совсем другая история.

![card[1].jpg](/ra/big/thumb/252764/14953917989910s.jpg) 89 Кб, 615x826

89 Кб, 615x826Не слушай этих долбоебов. При скимминге нет времени на восстановление ключей даже если у тебя на кормане сраный классик.

![Visa-PayWave[1].jpg](/ra/big/thumb/252764/14953929547350s.jpg) 917 Кб, 2149x1526

917 Кб, 2149x1526>Софт для Андроид и IOS поставляется вместе покупкой.

Только не стоит забывать, что китайский софт - это ебаный пиздец без поддержки и обновлений.

452 Кб, 2160x1620

452 Кб, 2160x1620Тут случайно владельцы omnikey 5427 не пробегали? Есть пару вопросов...

ОП,не поздновато ли вкатываюсь?

Расписал прям про меня, вплоть до подробностей.Мало нас таких видимо.

Хотя отличия всё же есть,меня больше клонит к изучению NFC.На ней уже беспроводные зарядки мутят потихоньку,из говна и палок,прямо на кухне.

Кстати,подскажи если не сложно,навскидку,из каких устройств можно вытащить хороший NFC-чип?Да так чтобы потом без паяльника обойтись ещё

>>260119

>На ebay, aliexpress и alibaba нет продавца, предлагающего карты стандарта ISO15693 c возможностью записи блоков с номерами от -1 до -4

А зачем что-то по адресу -4 помещать?Если проводить аналогию с магнитной лентой банковского пластика,так там первый адрес -1,ровно один служебный символ и его достаточно.Уверен что названные тобой адреса вообще где-то существуют?

>>261189

не думаю что стоит всё усложнять,RFID метки обычно броская вещь,приоткрой корпус терминала чем-нибудь и посмотри.

Если метка пассивная то хуй спалишь по другому,учитывая то сколько разных частотных полос способна охватить эта технология.

И да,если каким-то чудом вдруг узнал частоту предполагаемой метки-врубаешь радио на дешевом мобильном (с наушниками) на той же частоте.Если метка есть,услышишь 100%,и можешь начинать играть в холодно-горячо.

>>284391

Я надеюсь ты хорошо прикрылся?Ну там торы/впны/дедики/итд.Просто перед тем как хорошенько попонтоваться в клирнете,нужно хорошенько прикрыться!

Можно ещё для остроты ощущений снимать скрины, а потом показывать друзьям - чтоб у них от зубов всегда отскакивало, что ты риал криминал

>>302604

Наберём ещё

Слоуответ

Для своих скидочных карт лучше использовать менее навороченные стандарты,т.к. время дороже.

Набери что ли в ближайшем буквоеде RFID-меток с книг,запаяй в пластиковые болванки,и наклей картинку.

Считывающее/скидочное устройство, в худшем случае можно будет забрать опять же из буквоеда, если сам не сделаешь oche maly bizness

Чтобы с расстояния использовать. Не загнется чип от повышения мощности?

Ахуеть. Он стоит 90р. на Али в виде модуля как у тебя на пикриле. https://ru.aliexpress.com/item/RC522-Card-Read-Antenna-RFID-Reader-IC-Card-Proximity-Module/2038558596.html

>В магазинах используется для защиты от воровства.

Лол.

В магазинах катушка с конденсатором используется.

Вопрос конкретно про NTAG215, я знаю что такое NFC.

а я не убираю бумагу, зачем терять лишнюю жесткость. Просто заклеиваю ламинатором поверх свою картинку, и все.

Без пересыла, самовывоз. ДС. Около ст. парк культуры.

И да, минимум 50 шт (150р), иначе мне будет западло. Мыло оставляйте.

ордурино пораша

>Халявные

Не льсти себе своей СМЕКАЛОЧКОЙ, ты за каждую уже заплатил около 10 рублей. Когда я потрошил свои первые Ultralight C, они стоили 7 руб. из стоимости билета подземки.

Алсо проиграл с пидорашек, которые уже на алюминии экономят.

4,7 Мб, webm,

4,7 Мб, webm,640x360, 0:45

>Оператор проекта

> АО «УЭК»

Те самые, которые просрали ePassport.

Халявные в том смысле, что они на каждом шагу валяются можно сказать. И не надо заказывать, искать.

В большом количестве надо? Что за DYI прожект? Небось снова отмечать "место где телефон потише", "место где телефон погромче"?

мимокрокодил интересуется - любые билеты метро можно как минимум прочитать? И использовать зашитый уникальный айди.

Одноразовые "бумажные" ультралайты (использованные) можно читать, и можно даже писать - там ещё много свободных блоков.

И переписывать то, что сам написал, тоже можно.

Так что, есть смысл их собирать что я и делаю.

Но, естественно, переписать информацию метро и использовать ещё раз для прохода - нельзя. Эти блоки защищены.

"Свои" блоки тоже можно защищать.

Никаких хитростей не надо, всё делается стандартными средствами.

Бро, ответь на пару вопросов.

Карты метро на 1-2 поездки это http://mikron.ru/products/rfid-chip-inlays-maps/rfid-tags-inlays/m-book/ , на странице альтернативы, так как именно эти теги А143.9 никому кроме метро не продают?

HF это high frequency, 13.5-14mhz от разных производителей, как я понял?

Это rfid tag полностью совместимый с nfc?

Какие модели мобилок подойдут, чтобы писать и читать эти метротеги? Нужен дешевый ведроид.

Пойду сам гуглить, если доброанон не прояснит ситуацию - сам отпишусь.

гони ответы на свои вопросы, мне тоже интересно.

Всем шалом.

Хочу брутить ключи секторов на нашем ебаном местном проездном (mifare desfire), хотел использовать свой mi5 как nfc relay для передачи нанных на PC, но, похоже, это невозмножно. Есть только какая-то сомнительная платная апликация в play market - https://play.google.com/store/apps/details?id=com.tomer.nfcrelay&hl=en еще и платная к тому же. Как я понял, она работает через telnet, а libnfc - только при прямом подключении по usb. Нашел на сайте обьявлений acr122u за 30$, но к продавцу ехать два часа в один конец. Если кто разбирается, точно нет никакой возможности считывать nfc c телефона, подключенного к компьютеру?

https://pastebin.com/hmdEnBDH

В остальных секторах нули. К секторам 25-29 ключи не подошли.

+Sector: 0

04251DBA4D5880184200800000002417

00000000000000000000000000000000

00000000000000000000000000000000

A0A1A2A3A4A57F078800B0B1B2B3B4B5

+Sector: 4

406A0000BF95FFFF406A000000FF00FF

406A0000BF95FFFF406A000000FF00FF

FC0079FC4001C304C8AF00011D7FE442

E56AC127DD4548778B0019FC84A3784B

+Sector: 5

9F694103DF1F1C0C000000000000025F

01049F694100ABFF1187000000000000

01049F694100ABFF1187000000000000

77DABC9825E17F0788009764FEC3154A

+Sector: 8

72A82604A0042B1201181204170000EB

1201180000000000000000000000009D

001202050C0F690005000000000000EC

26973EA743217C378800D27058C6E2C7

+Sector: 9

00000000FFFFFFFF0000000000FF00FF

00000000FFFFFFFF0000000000FF00FF

02000062FDFFFF9D0200006200FF00FF

EB0A8FF88ADE4C378B00578A9ADA41E3

+Sector: 10

01000000000000000000000000000000

00000000000000000000570DED91D69F

00000000000000000000000000000000

EA0FD73CB1497877880029C35FA068FB

+Sector: 11

00000000FFFFFFFF0000000000FF00FF

00000000FFFFFFFF0000000000FF00FF

00000000000000000000000000000000

C76BF71A250948778B009BA241DB3F56

+Sector: 12

000100983AB104000912021816342AFF

FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF

00000000000000000000000000000000

ACFFFFFFFFFF7877880071F3A315AD26

В остальных секторах нули. К секторам 25-29 ключи не подошли.

+Sector: 0

04251DBA4D5880184200800000002417

00000000000000000000000000000000

00000000000000000000000000000000

A0A1A2A3A4A57F078800B0B1B2B3B4B5

+Sector: 4

406A0000BF95FFFF406A000000FF00FF

406A0000BF95FFFF406A000000FF00FF

FC0079FC4001C304C8AF00011D7FE442

E56AC127DD4548778B0019FC84A3784B

+Sector: 5

9F694103DF1F1C0C000000000000025F

01049F694100ABFF1187000000000000

01049F694100ABFF1187000000000000

77DABC9825E17F0788009764FEC3154A

+Sector: 8

72A82604A0042B1201181204170000EB

1201180000000000000000000000009D

001202050C0F690005000000000000EC

26973EA743217C378800D27058C6E2C7

+Sector: 9

00000000FFFFFFFF0000000000FF00FF

00000000FFFFFFFF0000000000FF00FF

02000062FDFFFF9D0200006200FF00FF

EB0A8FF88ADE4C378B00578A9ADA41E3

+Sector: 10

01000000000000000000000000000000

00000000000000000000570DED91D69F

00000000000000000000000000000000

EA0FD73CB1497877880029C35FA068FB

+Sector: 11

00000000FFFFFFFF0000000000FF00FF

00000000FFFFFFFF0000000000FF00FF

00000000000000000000000000000000

C76BF71A250948778B009BA241DB3F56

+Sector: 12

000100983AB104000912021816342AFF

FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF

00000000000000000000000000000000

ACFFFFFFFFFF7877880071F3A315AD26

Итак, что известно из вот этой статьи https://sohabr.net/habr/post/324040/

Sector 0:

Номер карты, хардварно неизменяем, но есть китайские карты, где этот сектор тоже доступен для записи.

Sector 4:

Баланс в формате поля, позволяющего декрементацию по отдельному ключу, что и промсходит при приложении к валидатору. Структура такая: N, ~N, N, 00 ff 00 ff т. е. в первых двух байтах число 27200 в little endian, где два нуля на конце - копейки. Что в третьей строке - Аллах его разберет, но после поездки оно не изменяется.

Sector 5:

Первые четыре байта - время последнего приложения к валидатору в минутах с первого января 2010-го. Пятый и шестой байты - id валидатора. В конце строки - возможно, имитовставка (т.е. хеш-фукция). Если узнаем как и от чего она считается (а мы не узнаем), то сможем изменять баланс карты как угодно и ездесть всю жизнь бесплатно даже в метро.

Так-же автор говорит, что возможно вторая вставка есть в середине второй строки. Перый байт второй строки - количество поездок на метро за месяц (в моем случае - 1). Второй байт - на наземном транспорте (4). Дальше, возможно, вторая имитовставка.

Что в остальных секторах - неизвестно. В первой и второй строке девятого - такое-же декрементируемое поле, как в четвертом.

Если кто-то владеет еще какой-то информацией, буду бесконечно благодарен.

P. S. Пиложение из статьи для replay-атаки:

http://rgho.st/6tlmvCGYD

Еще есть новость, что в электричках РЖД с декабря можно есдить по подорожнику блять, какое же уебищное название все-таки. Мой куплен после, возможно именно билеты и абонементы ржд теперь записываются в 25-29 сектора.

Кстати, есть спеки на такой формат дампа? Чи это наколеночное изобретение немца?

Ну то есть можно устроить эдакий локальный армагеддец где-нибудь утром, в час пик, причем это будет день открытых дверей в буквальном смысле этого слова (но за счет посетителей заведения)?

Как замаскировать антенну, чтобы камеры не привлекли внимание?

Нет, формат данных придумывает перевозчик, насколько мне извесно. Производитель карт задает только структуру памяти и формат первого сектора с номером карты. Datasheet здесь: https://www.nxp.com/docs/en/data-sheet/MF1S50YYX_V1.pdf

У меня нет usb-ридера, чтобы их брутить, я с телефона считываю.

Кто-нибудь знает как запилить relay данных с nfc с телефона на пк?

Да я не про это, а про формат файла дампа MCT, кот. не стандартный бинарный *.mfd

А у меня пiдорожника нет.

Лучше бы купил тот самый куплер и подключал то к телефону то к пека.

Можно мощно транслировать UID 0xDEAD и не могущие в tag select обосрутся и не пустят никого. А наоборот будет ли работать - x3

Mifare classic tool под Android пишет в файлы без расширения в формате как выше. А какие бинарные дампы .mfd ты имеешь в виду?

Erazen, ты? )))

Поясните принцип, как этот чел пиздил бабло с банковских карт?

Я могу понять считывание NFC, но нахера на девайсе на 1:48 микрофон?

Как самому не попасться такому кулибину? Ведь он маскировал все это под платежный терминал или банкомат. Подносишь карту и пиздарики.

Это не микрофон а камеры, чтобы увидеть пин-код карты. Накладка дает тебе данные карты, а камера дает пин-код. Стандартный метод, а чтобы не повязали, не занимайся таким. Таких всегда берут

Случайно в нюфажный запостил (>>322807):

Ребзя, можно ли извратиться над самыми скромными RFID-метками, что определять их расположение в пространстве?

Вроде удалось сделать так, чтобы проверялось наличие имеющихся меток в конкретном помещении. Но чтобы, например, каждый стеллаж сам себя мониторил - нужно антенн до пизды, плюс у них радиусы покрытия перекрывают друг друга.

На непассивных метках вряд ли по бюджету пролезу - эта залупа должна крепиться к товарам, которые постоянно приезжают-уезжают. Каждые копейки тут расходов докидывают.

да может, глянь настройки. По умолчанию не перезаписывает

RFIDIOT

Ну крякой ключи, потом прочитаешь все сектора. Ситикард лучше всех защищена. Там всё по правилам сделано, ключи крякнешь, а толку будет нихуя, т.к. там все сектора аесом шифрованы. Т.е. только атака повторного воспроизведения с хабра сработает

Заказал себе трубку с NFC, планирую на али заказать ACR122u и разных карточек заказать.

Сейчас голову ломаю, какие карты брать. Есть карты 1k, есть 4k, есть 1k с UID changeable и другие.

30 Кб, 120x161

30 Кб, 120x161Есть одна RFID-метка.

Известно, что на её текстолите расположен только EEPROM и работает она на частоте HF.

Размер антенны не стандартный (метка меньше стандартного размера), протокол обмена данными не известен.

Как прочитать её? Есть какие-то многофункциональные считыватели?

Ты её где нашёл?

Похоже на кактридж мфу/принтера.

Ток с микроконтроллера напрямую перехватыват тогда...

У меня вот такой вопрос, как вкатиться в разработку под NFC? В плане у меня есть MIFARE DESFire EV1 карточки и ридер ACS ACR1252. Интересует хоть немного записать на него инфы и считать. Что почитать чтобы понять как это делать?

Огромное спасибо

Есть разные cuid метки, одни пишутся всякими acr122u и так далее, а другие пишутся телефоном, так что ищи на али метки именно с поддержкой mifare classic tool. Там так и пишется, мол метки поддерживают запись MCT

Может только специальные, ищи на али с пометкой или описанием что может писать mifare classic tool. Сам являюсь обладателем меток которые пишутся acr122u, но не пишктся MCT, даже с галочками о записи 0 блок 0 сектора

76 Кб, 725x482

76 Кб, 725x482Сап радач, нужена консультация.

Как искать RFID/NFC модули для встраиваемых девайсов? Нужны предельно маленькие, с CMOS элементами.

Суть: мне нужно сделать систему контроля для сложной поверхности, для проверки на наличие механических повреждений поверхности. Для этого предполагаю протянуть точнайшие медные жилы через композитную поверхность, так как технический процесс это позволяет, а вот протянуть все провода к анализатору возможности нет, из-за подвижности узла. Оптопара в любом виде, к сожалению тоже не подходит. Нужно зацепить 50 тонких проводов в микросхему, которая проверяла бы их на проводимость, а затем посылала сигнал на RFID/NFC передатчик, который так-же забирал бы энергию от master-девайса (принимающего данные).

Не спрашивайте почему всё именно так. ТЗ ебанутое, так что решать его мне, но я в RFID/NFC не разбираюсь, так что подскажите пожалуйста какой-нибудь RFID/NFC передатчик, который можно соединить с крошечными STM32 или PIC16.

> с ничего не значащим

> ххх,хххххх

Это номер партии и серийник, тоже без контекста с ничего не значащий.

Ты попробуй ее считать разными ридерами и от этого танцуй.

Поищи инфу по считывателю, к которому ты этот пропуск прикладываешь

Все проще, найди человека с телефоном с Nfc, если у тебя в мобиле есть Nfc то ваще идеально, берёшь, скачиваешь туда Nfc tag info или mifare classic tool, включаешь Nfc, открываешь приложение, прикладываешь этот пропуск, если реакция какая то есть, значит это Nfc 13.56 МГц, tag info скорее всего напишет ещё и сам чип, хотя я почти уверен что если это 13.56мгц то это mifare classic, если реакции нет то это 125 кГц, что равнозначно незашишенным меткам как от падика которые изи копировать или чего ты там хочешь

Какие профиты можно извлечь?

В прыщах #lsusb показывает только Buss 002 Device 005: ID 1f36:0882

В шиндус не показывает нихуя.

Пили на STM32 + PN532. Есть куча либ. Рекомендую прогать в операцонки типо mbed, ну или в roit os вроде тоже есть драйвер под него. Там всё просто.

>mbed

Загуглил https://habr.com/ru/post/420435/

Читаю и вижу нечто:

>wait(1.0);

Какого тут числа с плавающей запятой? И действительно у них такое в коде имеется...

https://github.com/ARMmbed/mbed-os/blob/b9927e5f2759d3ef4dfde870226f35365f0d327c/platform/mbed_wait_api_rtos.cpp#L30

Куда там ардуине до такого.

А ардуина целыми оперирует? В каких еденицах?

$ time sleep 0.001

real 0m0.002s

user 0m0.000s

sys 0m0.000s

В STM32 FPU присутствует только в старших моделях. А даже там где присутствует, какой смысл использовать представление чисел с плавающей запятой, если можно без этого обойтись?

Но, самое главное, зачем тут этот mbed, если вопрос был про схемотехнику?

> Приветствую, аноны.

> Вчера создавал тред, о том, что записать на вживленный nfc чип и

> пообещал запилить полноценный тред.

> NFC чип - устройство, позволяющее хранить небольшой объем данных, запись и чтение которых осуществляется с помощью NFC технологии (телефоны, считыватели). Размеры устройства 2x12 мм (примерно с рисовое зерно), что позволяет его успешно имплантировать в человека или животного.

> Летом 2018 я узнал о существовании такой технологии и решил вживить себе тоже, но порыскав по интернету и узнав цены на данные цены, я понял, что мне это не по карману и успешно забил.

> Но недавно я вспомнил про эту тему, и решил поискать новые статьи об этом, и как не странно - нашел. Там было сказано, что такие метки давно ставят животным, а от человеческих они отличаются только отсутствием париленового (надеюсь написал правильно) покрытия, то есть покрытие, прирастающее к тканям организма. Но если поискать, то можно найти метку и без этого покрытия.

> Найти эту метку оказалось не сложно (спасибо китайцам), заказал, получил в течении 2х недель. Осталось дело за малым, найти того, кто будет ставить. В 1й ветклинике меня культурно послали, в пирсингцентре тоже отказали, решил пройтись по знакомым, которые раньше делали хоть какую - то бодимодификацию. Спустя пару звонков я нашел нужного мне человека.

> Через пару дней я пришел к имплантологу, и успешно установил чип. Чип устанавливается с помощью инжектора (игла, с чипом внутри, с диаметром 2.5 мм).

> Инструкция по установке:

> 0) проверяем чип на работоспособность

> 1) обработать рабочую поверхность

> 2) обработать руки спиртом или йодом

> 3) опустить кончик иглы в спирт

> 4) оттянуть кожу между большим и указательным пальцем

> 5) в центре получившейся складки, делаем прокол на длину самого чипа

> 6) нажимаем на поршень

> 7) свободной рукой зажимаем место прокола

> 8) аккуратно вытаскиваем шприц

> После операции нужно сделать повязку на пару часов, после можно снять, возможна небольшая припухлость/отек, которые спадают в течении 2х дней. Обрабатываем спиртом/перекисью еще пару дней

> Само место прокола может болеть еще пару дней, а в течении 2х недель могут быть странные и не приятные ощущения под кожей.

> Опасности:

> 1) пропороть венку (будет синяк)

> 2) повредить нервный центр (надо еще постараться)

> 3) повредить мышцы (вроде ничего страшного, зарастет, но болеть будет дня 2 - 3)

> 4) занести инфекцию (если все обработать, то все ок)

> Внимание: Если отек сильно большой и долго не спадает/появляется температура/ухудшается самочувствие - срочно вызывайте врача

> Плюсы: можно запилить замок от входной двери, записать туда свои данные (пароли, логины, ссылку на инсту, текст и т.д.), если вы часто работаете в опасных местах, то можете записать туда медданные, чтоб в случае чего врач мог быстро узнать все нужные данные о вас. В теории можно запихать туда проездные, банковские карты, пропуска и т.д.

> Минусы: подводные камни при установке (писал выше), не понимание окружающих, бабки будут называть дьяволом (в библии что то говорилось про метки дьявола)

> Вопрос - ответ:

> В: Больно?

> О: Больно, но терпимо

> В: А что если метку считает злоумышленник?

> О: Теоретические - возможно, на практике - нет, метка считывается практически в плотную, вы это точно заметите

> В: А я точно не схвачу заразу?

> О: Ну да, схватишь, стекло то биосовместимое, а имплантация происходит совсем без обработки, то ли дело, когда ты прошлым летом проткнул себе ногу ржавым гвоздем, вот там было стерильно.

> В: А за мной могут следить массоны/ФСБ/дядя вася из соседнего подъезда?

> О: Нет, чип слишком мал, чтобы туда встроить GPS. а так - же в нем нет аккумулятора

> Сам видос хз куда заливать, на ютуб не хочу, сюда не влазит, на файлообменник - обосрете, мол вирусы вам сую.

> спасибо, что дочитали до конца.

> Приветствую, аноны.

> Вчера создавал тред, о том, что записать на вживленный nfc чип и

> пообещал запилить полноценный тред.

> NFC чип - устройство, позволяющее хранить небольшой объем данных, запись и чтение которых осуществляется с помощью NFC технологии (телефоны, считыватели). Размеры устройства 2x12 мм (примерно с рисовое зерно), что позволяет его успешно имплантировать в человека или животного.

> Летом 2018 я узнал о существовании такой технологии и решил вживить себе тоже, но порыскав по интернету и узнав цены на данные цены, я понял, что мне это не по карману и успешно забил.

> Но недавно я вспомнил про эту тему, и решил поискать новые статьи об этом, и как не странно - нашел. Там было сказано, что такие метки давно ставят животным, а от человеческих они отличаются только отсутствием париленового (надеюсь написал правильно) покрытия, то есть покрытие, прирастающее к тканям организма. Но если поискать, то можно найти метку и без этого покрытия.

> Найти эту метку оказалось не сложно (спасибо китайцам), заказал, получил в течении 2х недель. Осталось дело за малым, найти того, кто будет ставить. В 1й ветклинике меня культурно послали, в пирсингцентре тоже отказали, решил пройтись по знакомым, которые раньше делали хоть какую - то бодимодификацию. Спустя пару звонков я нашел нужного мне человека.

> Через пару дней я пришел к имплантологу, и успешно установил чип. Чип устанавливается с помощью инжектора (игла, с чипом внутри, с диаметром 2.5 мм).

> Инструкция по установке:

> 0) проверяем чип на работоспособность

> 1) обработать рабочую поверхность

> 2) обработать руки спиртом или йодом

> 3) опустить кончик иглы в спирт

> 4) оттянуть кожу между большим и указательным пальцем

> 5) в центре получившейся складки, делаем прокол на длину самого чипа

> 6) нажимаем на поршень

> 7) свободной рукой зажимаем место прокола

> 8) аккуратно вытаскиваем шприц

> После операции нужно сделать повязку на пару часов, после можно снять, возможна небольшая припухлость/отек, которые спадают в течении 2х дней. Обрабатываем спиртом/перекисью еще пару дней

> Само место прокола может болеть еще пару дней, а в течении 2х недель могут быть странные и не приятные ощущения под кожей.

> Опасности:

> 1) пропороть венку (будет синяк)

> 2) повредить нервный центр (надо еще постараться)

> 3) повредить мышцы (вроде ничего страшного, зарастет, но болеть будет дня 2 - 3)

> 4) занести инфекцию (если все обработать, то все ок)

> Внимание: Если отек сильно большой и долго не спадает/появляется температура/ухудшается самочувствие - срочно вызывайте врача

> Плюсы: можно запилить замок от входной двери, записать туда свои данные (пароли, логины, ссылку на инсту, текст и т.д.), если вы часто работаете в опасных местах, то можете записать туда медданные, чтоб в случае чего врач мог быстро узнать все нужные данные о вас. В теории можно запихать туда проездные, банковские карты, пропуска и т.д.

> Минусы: подводные камни при установке (писал выше), не понимание окружающих, бабки будут называть дьяволом (в библии что то говорилось про метки дьявола)

> Вопрос - ответ:

> В: Больно?

> О: Больно, но терпимо

> В: А что если метку считает злоумышленник?

> О: Теоретические - возможно, на практике - нет, метка считывается практически в плотную, вы это точно заметите

> В: А я точно не схвачу заразу?

> О: Ну да, схватишь, стекло то биосовместимое, а имплантация происходит совсем без обработки, то ли дело, когда ты прошлым летом проткнул себе ногу ржавым гвоздем, вот там было стерильно.

> В: А за мной могут следить массоны/ФСБ/дядя вася из соседнего подъезда?

> О: Нет, чип слишком мал, чтобы туда встроить GPS. а так - же в нем нет аккумулятора

> Сам видос хз куда заливать, на ютуб не хочу, сюда не влазит, на файлообменник - обосрете, мол вирусы вам сую.

> спасибо, что дочитали до конца.

Ну а где, если не в бэ?

привет, я даун и бэ

собственно подумываю над таким, но для начала хочу потестить с брелком.

Собственно вопрос, если я туда запишу банковские карты, проездные и прочее. То как считыватель, например, в магазине считает именно нужную ему инфу? Или же один чип - одна запись?

А что если я запишу туда к примеру две банковские карты и попробую заплатить в магазе, то что тогда?

122 Кб, 1100x1100

122 Кб, 1100x1100Ты просто еще и переключатель имплантируй. Галетный, 6-позиционный. Как раз будет пропуск, проездной, 3 карты, и ключ от подьезда.

> задал вопрос что будет

> ответили что будет

> "мне похуй, я вопрос задал"

У вас там в бэ своя атмосфера?

в упор не понимать или не хотеть понимать того, что меня интересует и пытаться остроумно отвечать, ты сам похоже, что оттуда

> То как считыватель, например, в магазине считает именно нужную ему инфу? Или же один чип - одна запись?

Ну ка расскажите мне, что мне делать с нажитым по случаю модулем DFCN267? Вообще нет никакой инфы о нем.

Ну хоть расскажите каким интерфейсом енти модули с ноутбучными платами соединяются? Ну позязя?

> и собрать не можете?

Нет. Я его раскурочил и решил приделать к Ардуине модуль. А оказывается это страшный секрет - распиновка.

Даже если определишь распиновку и какие там интерфейсы, дальше то что делать будешь, не зная какие там команды? Вполне возможно что там USB.

Ну и что? Может в ноутбуке в этом разъеме не только USB, а в самом модуле один только USB задействован. В любом случае проще выкинуть.

Легко и просто, иначе, если коллекционировать подобный хлам, квартира в помойку превратится.

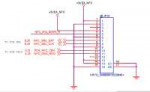

24 Кб, 1083x668

24 Кб, 1083x668Нашел в схеме Yoga распиновку разъема nfc-модуля. Чо это за шина - SML?

SML = SMBus = I2C

Ясен хуй что я не хочу чтоб кто то в явном виде знал когда я дома, и когда куда хожу.

Приготовившись к худшему, я прочитал метку, которая оказалась полноценной mifare classic 1k, причём с дефолтными локбитами и ключами а и б. Единственное что записано, это user data, один бит. Попробую на заготовки записать с другим юзер дата, и открыть соседний домофон. Если взлетит - успех.

Я знаю, тут должны быть анонсы из дс2, у которых тоже это говно поставили. И если есть, у меня просьба, скажите, у вас тоже метка с пустым нулевым сектором? Если да, то хотелось бы знать (N)UID и user дата.

Можно в обмен на мои. Хотя, есть подозрение, что после того как везде установят, все метки будут перезаписаны при считывании, и придется сниффать уже по нормальному.

для не причастных советую загуглить "дом ру домофоны", и проникнуться всей глубиной пиздеца

Ебать. Квартироскот унижают уже на подходе к подъезду. Скоро клеймить будут. Лул.

>Попробую на заготовки записать с другим юзер дата, и открыть соседний домофон. Если взлетит - успех.

Хули ты еще не попробовал? Какой-то хуевый алгоритм защиты, я думал так rsa хотя бы.

Интересно

А может по другому пути пойти?

Ищи «противодействие реверсинженеригу» у вояк в этом деле хорошо.

Долбоеб что ли? Нет там никакой привязки к фио, дай бог лог есть по uid и только при пиздеце в ручную будут проверять причастность uid к человеку. Да и не будут этим заниматься, когда камера есть блять. Беварды эти (домофоны) работают как обычный домофон, в стандартной прошивке там обычный вайтлист по уидам, + есть rfid модуль и оно читает еммарин. Вездеходы уже есть по районам для них и обычные городские районные еммарины работают иногда, раз такой умный то обжаловал бы установку этого домофона,это не легально.

Этож ёбанный пиздец. У меня тоже багет со всего этого. В дс на каждой двери висят эти ебучие камеры и все они завязаны в сеть.

У меня окончательно разорвало жепу, когда в /b появился тред, где анон по реквестам выкладывал кадры с любой камеры. Такой-то халф-лайф ирл... Как же быстро мы проебали свободу.

>где анон по реквестам выкладывал кадры с любой камеры

да ладно, нахой. Ссылку в студию на тред. Если в /б что и было, то только сбрученные хиккой говно.

Зайди в любой даркнет-форум - там продают доступ к этой системе. Суммы копеечные- что-то вроде 2-4к. За более приличную сумму могут сделать запрос в систему распознавания лиц, это круче чем файндфейс.

Недавно только закончилась шумиха вокруг московского дела. Там многих как-раз по камерам и вычислили.

Добро пожаловать в новую реальность.

У меня не было сомнения по поводу камер, у меня были сомнения по поводу того, как легко туда черви залазят. Я думал, это мусорская система, типа СОРМа, а она, походу, аутсорсная, и админят и юзают её ни разу не майоры, оказывается.

Что за дело, кстати?

2,7 Мб, 3162x2283

2,7 Мб, 3162x2283Еще есть asus b23e, в котором вроде бы есть читалка-писалка смарт-карт. Я подумал что они ведь идеально похожи на смарт-карты с чипом. Я могу нахуярить копий чего-нибудь используя эти стопки как бланки, например? Или может даже могу нахуярить копий сим-карт? Что вообще с этим делать?

Никаких. Это обычные дубликаты карт. Номер или по профессси-анальному MSISDN не содержится на смарт-карте, он содержится где то там на hlr/vlr серверах. На ней содержится только iccid и imsi. Если нужно абоненту заменить карту, то просто в оператор меняет запись в своих серверах на новою ассоциацию MSISDN-imsi-iccid. Т.е. это самые обычные карты, просто никуда не привязанные. Прока с них - 0.

хотя , наверное, ты и есть продаван и зачем то их спиздил.

Можешь попробовать сделать пропуск какой-нить, если подружишь ридер в пердуиной, например.

Хотя ты их даже не спиздил, а , судя по столу ресепшена, вещаешь прямо с работы из салона.

136 Кб, 454x807

136 Кб, 454x807>Прока с них - 0.

Шо, даже клон существующей сим с них не сделать? А я-то уже размечтался на один номер четыре китайских камеры наблюдения повесить, чтобы на 4 тарифа не раскошеливаться.

>судя по столу ресепшена, вещаешь прямо с работы из салона.

Ога, вот прям оттуда сейчас и вещаю. Зацени мой рецепшн лол. Но это к делу не относится канеш.

661 Кб, 800x558

661 Кб, 800x558>Зацени мой рецепшн лол

Класс, хотел бы себе такой же уютный уголок.

>Шо, даже клон существующей сим с них не сделать?

Тут целых два подводных камня. Во первых, из eSIM практически нереально вытащить ключ. А записать тем более, даже в случае со старыми симками, где вытащить было можно, записывать, один хрен, приходилось на специальные карты.

Во вторых, подозреваю, что если обнаружится два аппарата с одним imsi, то оба и заблакируют, антифрод у теле2 не дремлет.

Из карточек только какие-нибудь ключи можно сделать для чего нибудь.

void loop(){

if (iccid==0000000000000000000)

{

digitalwrite(pin:low);

deley (1000);

digitalwrite(pin:high);

}

}

Потому что iccid читается у любой смарт карты сразу.

Картинка как бэ намекает.

Попробую попробовать прочитать сектора пропуска однокурсника, и записать то же самое в тройку, надеюсь заработает, юзать мифлейр классик туд планирую, и его стандартные базы ключей

Достал, телефон не видит её, не мифлейр похоже(

Тип тега: ISO 14443-3A

NXP MIFARE Classic 1k

Имеющиеся технологии

NfcA, MifareClassic, NdefFormatable

Серийный номер

BC:8C:94:29

ATQA

0x004

SAK

0x08

Информация о памяти

1 Кбайт: 16 секторов по 4 блока (4 байта на блок)

При попытке записи пишет: "ОШИБКА ЗАПИСИ".

При попытке копирования пишет: "ОШИБКА ЧТЕНИЯ".

При попытке форматирования одна софтина выдаёт ошибку, другая пишет: "ФОРМАТИРОВАНИЕ ЗАВЕРШЕНО", но это ни к чему не приводит - всё равно ошибки записи при попытки записи и чтения при попытке копирования.

У друга есть карточка-пропуск в колледж. Хочу скопировать на карточку, или вот эту с остановки, или новую с АлиЭкспресс. Какова вероятность того, что она тоже защищена от копирования? Можно ли как-нибудь взломать и скопировать? Что мне для этого нужно?

>При попытке записи пишет: "ОШИБКА ЗАПИСИ".

>При попытке копирования пишет: "ОШИБКА ЧТЕНИЯ".

>При попытке форматирования одна софтина выдаёт ошибку, другая пишет: "ФОРМАТИРОВАНИЕ ЗАВЕРШЕНО", но это ни к чему не приводит - всё равно ошибки записи при попытки записи и чтения при попытке копирования.

вообще странно что по картам почти нет инфы.

даже защищенные стмки читают и прочие микроконтроллеры.

mifare и симки примерно одной сложности, их делают по большому техпроцессу и чипы там не сильно сложные.

есть же куча методов как повлиять на чип, всякие иксбоксы и соньки смогли же. наверное это почти никому особо не надо, а кому надо - либо имеют приглашение либо не рассказывают что и как.

мультисим были актуальны только из за житейской потребности, сейчас такое неактуально.

С современной usim, как и с банковской карты, как и с токенов, нельзя вытянуть ключи хакерскими методами, по крайней мере, как это сделать ещё никто не описал. Единственный смутный, но реальный вариант - анализ энергопотребления во время выполнения криптографических операций. Но пока что это лабораторная тема. Второй вариант - анализ потенциала на плавающих затворах каким-нибудь атомно-силовым сканирующим микроскопом. По сравнению с этим даже первый вариант выглядит вполне обыденным.

Она была зажата между двумя огрстёклами и вкручена в дерево, кондуктор по окончании рейса отмечалась об неё своим валидатором. Я помог несчастному растению, выкрутил из него шурупы, и забрал карточку. Да и к тому же, компания-перевозчик, у которой я свистнул карточку, известна своими коррупционными схемами. Потом там была новая карточка, примотанная скотчем вокруг дерева, это тоже не айс, так как под слоем скотча могут скапливаться паразиты, разрушающие дерево, но лучше, чем шуруы, которые со временем заржавеют. Не сочтите меня за "зелёного", "эколоха" или вроде того.

В общем, почитал про спецификацию стандарта карты, про этот Mifare, прописать туда что-то типа "Вася - лох" не получится, да и под мою задачу (копирование пропуска), как я понимаю, не подойдёт. (?) К тому же, я даже не знаю, по какой технологии сделан пропуск.

А расскажите как считать и подделать рфайди метку? Есть один маркиратор хуйня для печати даты на продукции Domino ax150, Markem-image 9018 с чипироваными расходниками. Надо наебать судьбу и обновлять просроченные чернила.

Какой хард\софт для это нужон? Там небось шифрование? А как узнать?

Em-Marine и прочие вещи, которые легко копируются использовать не хочу.

Смотрю в сторону Mifare SL3. Но все считыватели, которые я нахожу в основном отправляют считанный блок с карты по wiegand, что мне не нравится, так как ключи будут загружены в считыватель, а со считывателя дальше слаться ID в открытом виде. (Т.е можно будет перехватить id и потом заслать его сразу в линию)

Так вот, вопрос. Есть ли считыватели в нормальном уличном корпусе, при помощи которых можно общаться с картой напрямую с контроллера?

Система будет самодельной, готовые СКУД контроллеры использовать не хочется.

Бюджет 20-30к.

это как? просто катушка в уличном корпусе? емкость провода будет мешать

Цель - проходить в большинство падиков на районе.

Читал, что есть адреса вида FFF...(или сервисные) которые подходят для большинства домофонов, нужно лишь залить их на болванку.

Можно ли с домофона прочитать, какой валидный адрес нужно залить на болванку, что бы открыть?

Можно ли обойтись без болванки, а сделать прибор, который будет подставлять нужный адрес?

Можно ли обойтись вообще без адресов?

Занести кому надо в управляющую компанию, может и дадут вездеход. Либо караулить у подъезда работников жкх и за бутылку скопировать у них.

В сервисное меню домофона заходить пробовал? Достаточно открыть инструкцию к нужной модели, там все расписано. Можно добавить в базу домофона любой совместимый ключ. Добавлял так ключи к домофонам домов в которых снимал хаты, цифрал и визит, например.

Единственная проблема - может быть нестандартный пин-код от сервисного меню (стандартный указан в инструкции, обычно уровня 1234). Иногда как сервисный пин-код подходит глобальный пинкод открытия двери, если известен (который не уникальный для каждой квартиры)

Двачую адеквата

>Тут 2-х годовой трэд какой то олень удалил.

Пиздец, аналогичная история с ПЛИСотредом, столько годноты проебали.

Не знают сути имиджборд, что неактивные треды тонут и потом сами удаляются.... Быдло из вконтактика набежало...

Смартфон в этой штуке - для приложения-интерфейса. Карточка читается черной доской, информация от которой по BT передается на смарт в приложение. Прочесть карточку обычной читалкой на телефоне или стандартным ридером под ISO/IEC 14443 - не выходит.

Один реддитомеханик, пытавшийся уже один раз их взломать, сделал вывод что они на стандарте ISO-18000 / 18000-3M1, но никто проверить эту инфу так и не смог.

Это рация?

Или парольб там узнать?

Мимо гуманитарий

хорошая попытка тщМайор-но НЕТ!

>С современной usim, как и с банковской карты, как и с токенов, нельзя вытянуть ключи хакерскими методами

Чому?

Да, я вижу дату поста.

39 Кб, 493x341

39 Кб, 493x341Подскажите дауну. Подключил PN532 через программатор, все пишется\читается, но я не пойму как отличить один тип карты от другой. Знаю что читаю с mifare, но у меня лежит 3 рандомных ключа и ни один потом не читается дверью. Причем даже ошибки нет, как было бы если бы там по айди чекалось CUID ключи уже едут с али то есть видимо там другой тип.

Где в libnfc или любой другой хуйне это проверить?

нихуя ты опасный, а что можно?

Могу подарить.

>ИМ-ПЛАН-ТА-ТЫ.

>В настоящее время правильно употреблять оба названия «имплантат» и «имплант».

>(с)Вики

Мамкин максималист дохуя?

Борец за чистоту языка и следовательно - определений и формулировок. В настоящее правильно стало употреблять даже не англицизмы, а английские слова, полный перевод которых имеется в русском языке. Потом станет правильно вешаться в ближайшем лесу, и ты со словами "че, максималист дохуя" намотаешь на шею петлю и пойдешь повесишься.

>Борец за чистоту языка и следовательно - определений и формулировок.

Точность определений - это одно, а через какую букву писать слово парашут - это уже совсем другое.

Это копия, сохраненная 4 сентября 2022 года.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.