Это копия, сохраненная 14 мая 2017 года.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.

Число зараженных компьютеров ежечасно застет с громадной скоростью.

ТРЕД №23

Первый тред: https://2ch.hk/b/res/152930021.html (

Второй тред : https://2ch.hk/b/res/152936528.html (

Третий тонет https://2ch.hk/b/res/152941163.html (

и т.д.

15 тред https://2ch.hk/b/res/152971325.html (

16 тред https://2ch.hk/b/res/152974400.html (

17 тред https://2ch.hk/b/res/152977799.html (

18 тонет https://2ch.hk/b/res/152981307.html (

19 тонет https://2ch.hk/b/res/152984881.html (

20 тред https://2ch.hk/b/res/152989341.html (

21 тред https://2ch.hk/b/res/152991849.html (

22 тред https://2ch.hk/b/res/152998377.html (

-------------------------------

ПРЕДИСЛОВИЕ:

_____

Началось массовое заражение криптовирусом по всему миру. На данный момент известно о больницах в Лондоне, ГИБДД и МВД России, Мегафоне. Запасаемся попкорном и ждем развития событий.

https://nation-news.ru/264825-virus-zakralsya-v-informacionnuyu-sistemu-gibdd-istochnik

https://meduza.io/news/2017/05/12/v-britanskih-bolnitsah-odnovremenno-proizoshel-tehnicheskiy-sboy-hakery-zablokirovali-kompyutery-i-trebuyut-vykup

http://m.pikabu.ru/story/kriptoshifrovalshchik_porazil_set_mvd_5044435

------------------------------------

ИСПРАВЛЕНИЯ, ЗАТЫКАЮЩИЕ ДЫРЫ В ВИНДЕ 7

http://www.catalog.update.microsoft.com/Search.aspx?q=4012215

http://www.catalog.update.microsoft.com/Search.aspx?q=4012212

-----------------------------------

Для Windows 7: SMBv1 отрубается на семёре через ps командой

(запускать от имени администратора)

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

Запустил от имени админа но теперь вообще ноль реакции на команду

так и должно быть. это нормальное поведение. Говорит о том, что команда применилась

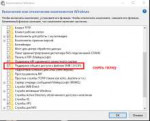

Для Windows 10

Третий пик в ОП посте

---------------------------------

Кто не хочет обновятся, просто пишет это в командную строку.

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=135 name="Block_TCP-135"

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445"

echo "Thx, Abu"

---------------------------------

КАК БОРОТЬСЯ, ЕСЛИ УЖЕ ЗАРАЖЕН:

1. НЕ ПЕРЕЗАГРУЖАЙТЕ КОМПЬЮТЕР!

2. НЕ ЗАПУСКАЙТЕ .exe ФАЙЛЫ, СКАЧАННЫЕ В МАЕ

3. ОБНОВИТЕ АНТИВИРУС И ПОСТАВЬТЕ СКАНИРОВАНИЕ ВСЕЙ СИСТЕМЫ

--------------------------------

Про ВИРУС, распространение и история:

Появился набор эксплоитов FuzzBunch, который группа хакеров Shadow Brokers украла у Equation Group, хакеров из Агенства Нац. Безопасности США.

Microsoft потихому прикрыла дырки обновлением MS 17-010, возможно самым важным обновлением за последние десять лет.

В то время как набор эксплоитов уже неделю лежит в открытом доступе https://github.com/fuzzbunch/fuzzbunch с обучающими видео.

В этом наборе есть опасный инструмент DoublePulsar.

Если кратко, то если открыт 445 порт и не установлено обновление MS 17-010, то DoublePulsar

простукивает этот порт, делает перехваты системных вызовов и в память внедряет вредоносный код.

https://geektimes.ru/post/289115/

----

Еще про распространение:

ХАКЕР WHITEHAT ИТТ! РАССКАЗЫВАЮ КАК ЭТО РАБОТАЕТ. ВСЕМ ВНИМАТЕЛЬНО СЛУШАТЬ.

У тех кто начал эту атаку есть

>Эксплойты слитые Shadow brokers

>Сканнер сети который они сами написали на C/Python

>Linux сервер

Как это работает?

>Скрипт сканнера запускается на Linux сервере

>Вбивается определенный IP диапазон или целая страна

>Скрипт сканирует диапазон на открытый 445 порт

>В случае удачного обнаружения SMB сервиса, посылает эксплойт, вызывающий переполнение буфера

>эксплойт закачивает файл и запускает его.

КАК ХАКЕРЫ ДЕЛАЮТ ТАК, ЧТОБ СЕРВЕР СКАНЕРА НЕ ПАЛИЛСЯ?

В Сетевом стэке Linux допущено изменять IP Header-ы исходящих пакетов. При сканировании их программа заменяет адрес на рандомный, поэтому настоящий адрес сканера никогда не фиксируется.

---------------------------------

Интерактивная карта распространения вируса в режиме реального времени

https://intel.malwaretech.com/WannaCrypt.html - это карта страдающих пидарах по всему миру

--------------------------------

КОШЕЛЬКИ ХАКЕРОВ

https://blockchain.info/address/13AM4VW2dhxYgXeQepoHkHSQuy6NgaEb94

https://blockchain.info/address/12t9YDPgwueZ9NyMgw519p7AA8isjr6SMw

https://blockchain.info/address/115p7UMMngoj1pMvkpHijcRdfJNXj6LrLn

--------------------------------

НЕ ПОДТВЕРЖДЕННЫЕ ДАННЫЕ:

Майкрософт в обновлении подсунула БЭКДОР и теперь за вами будут следить (информация проверяется в надежных источниках)

Виновата в виросной атаке - Монголия, Канада и ряд стран Африки (Заключение полузависимого диванного эксперта из Текстильщиков)

Уязвимы только компьютеры под управлением ОС Windows 7-10, пользователи МАКоси и Линукс могут спать спокойно (эксперты из треда оспаривают это заключение)

---------------------------------

СОТРУДНИКИ ПОЛИЦИИ БУГУРТЯТ ИЗ-ЗА ВИРУСА В ВК:

https://vk.com/wall-28464698_720473

---------------------------------

В треде присутствует группа анонов, которые пошли в отрицалово и не верят в существование вируса, так же пытаются оспорить заявление СМИ и Лаборатории Касперского (Хотя уже пруфов было столько, шо пиздец). По неподтвержденным данным (информация проверяется) это дело рук Нэвэльного.

---------------------------------

Позиция Анатолия ШАРИЯ по этому вопросу:

Тут дело скорее не в каких то хакеров из-за океана, а просто Украина решила таким образом отомстить России за Донбасс. Хотя сколько можно им говорить, что Россияне принимает участия в конфликте на востоке Украины и то, что жители путем референдума сделали свой выбор отсоединения от незалэжной. Суть вируса в том, что бы просто навести панику, которой не поддается общество. Ведущие it специалисты России прямо сейчас решают эту проблему и очень успешно.

----------------------------------

ПОЗИЦИИ РУССКИХ РЭППЕРОВ по данному вопросу.

Витя СД - сидит итт и активно поддерживает пострадавших от вируса.

Павел Техник - пожелал лично расправиться с хакерами физически.

Галат - предложил ОБОССАТЬ ХАКЕРОВ, а не сидеть на жопе.

Хованский - предлагает больно и унизительно ПОКАРАТЬ ИХ СВОЕЙ ЕЛДОЙ.

Саша Скул - предложил наказать ОХУЕВШИХ ПРОГРАММИСТОВ.

СЛАВА КПСС ХРАНИТ МОЛЧАНИЕ.

Шокк - высрал два невнятных твита.

ОКСИМУРОН - В панике, плачет в вк, т.к. зашифрованы все треки

НОЙЗ МС - Надеется что двач остановит этот хаос

ЛАРИН - Нервно покуривает, т.к. зашифровалось 400 гб с ЦП

>>

>

Мимо восьмеркобог

>2. НЕ ЗАПУСКАЙТЕ .exe ФАЙЛЫ, СКАЧАННЫЕ В МАЕ>Скрипт сканнера запускается на Linux сервере

>Вбивается определенный IP диапазон или целая страна

>Скрипт сканирует диапазон на открытый 445 порт

>В случае удачного обнаружения SMB сервиса, посылает эксплойт, вызывающий переполнение буфера

>эксплойт закачивает файл и запускает его.

Что за наркоман шизофреник писал эту хуйню???

Сам соси.

БАМП СУКА!

> Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

После перезагрузки проверяю "sc query lanmanserver", статус "running", значит не отключился?

Мылачую.

Лол, эта карта заражения — лучший показатель степени компьютеризации и проникновения интернета.

Вы мне вот что скажите: у меня закрыт 135 и 445 порты, я в безопасности?

Зачем тебе эта ебля, вот готовый вирус https://transfer.sh/PnDIl/CYBERed01ebfbc9eb5bbea545af4d01bf5f1071661840480439c6e5babe8e080e41aa.exe

А мне вот интересно, почему Африка заражена ВСЯ?

Запустил не работает проверь у себя.

not found

Уже потерли.

И че за обновление обсирается?

Ок, скачал. Теперь надо убедиться, что оно не вылезет из ВМ.

Пости репорт сюда.

>ИСПРАВЛЕНИЯ, ЗАТЫКАЮЩИЕ ДЫРЫ В ВИНДЕ 7

http://www.catalog.update.microsoft.com/Search.aspx?q=4012215

http://www.catalog.update.microsoft.com/Search.aspx?q=4012212

Не обновлял семерку с 2013, поставил на глобальное обновление из панели управления, это меня спасет?

Нет.

Только своей мамки, она может тебя отхлестать за такие вопросы

я серьёзно, у мамки ноут по фай фай, а мой ящик проводом, это не уязвимость?

Таймер не идёт. Основная система вроде цела.

в данном случае разницы между вашими подключениями нет, можешь еще дополнительно отключить тот самый порт в настройках роутера

Нужно быть тобой. Очередная уязвимость в говношигндосе.

а каким нужно быть дебилом чтобы не читать шапки?

http://rgho.st/8wRvG2RYM

http://rgho.st/8wRvG2RYM

http://rgho.st/8wRvG2RYM

Лоллирую с этих знатоков. С треда в тред, ну

>Payment will be raised on

>1/4/1970 03:00:00

Очевидно, в виртуалке вирус не нашел какой-то вызов системного времени, поэтому timestamp обнулился.

Опять сложныеслова. А как понять, через что я подключен? У меня модем.

Продолжаю уныло реквестировать гайд для гуманитариев для спермерки, разберите по частям все там написанное. Запилите в шапку пожалуйста.

Кстати, вот можно отследить сколько на кошельки хацкеров отправили, а потом если они расщепят битки по новым кошелям. Это можно увидеть?

И когда в итоге битки будут переводить на биржи/обменники проследить этот путь?

Роутер изначально блокирует ВСЕ порты и для их открытия надо отдельно прописывать их. Т.е, в сеть ты можешь заходить, но сама сеть тебя не видит.

>>153007536

О, две моих любимых модельки.

Так и будет. Я прямо готов волосы на жопе рвать.

Чёт не понимаю, с хуёв у битка такая высокая стоимость? Не уж-то дело всё в ограниченном тираже? В таком случае, это деньги будущего.

Есть сервисы-микшеры, где сумма делится на 10000 рандомных частей, потоки смешиваются в тысячами других переводов, и все несколько сотен раз миксуется в случайных пропорциях, после чего разобрать, что пришло и откуда не сможет даже аллах.

У меня рукалицо от твоего скрина

Ты про Амиго, или Яндекс?

Не нужно ничего ловить, он сам тебя впоймает

>>153009579

Почему всем так сложно ответить на простые ньюфажные вопросы? Я нашел такую инфу: Если ип твоей пекарни совпадает с ип, который детектид интернет, то ты подключен напрямую. Верно?

Блядь, лошара, его уже остановили за 10 бакинских.

Ты подвержен. Когда за компьютером кто то вроде тебя то это уже красная тревога. Каждое твое действие подвергает его опасности.

Если на 2ip закрыты 80 и 8080 порты, как и все прочие, то ты сидишь не напрямую.

Просто иди на хуй и не засирай тред.

Нет.

Пруфы.

фейк

СПИД

> Первый скрин с линуксом

Ты где там линукс увидел, наркоман? На пике коляска космонавта же.

Пиздумс

Хоспаде неужто мы все вернемся на DOS, это же счастье!

C основной системой всё нормально, я снова здесь.

Лойс

Уебывай, позорный нищеброд.

У меня на флешечки лежит чистая Сиера, а все данные в облаке. Шиндовс бомжи же не имеют халявного облака прямо в ОС.

Ты что, идиот? OneDrive давно встроен в систему изкаробки.

Не еду что там нищим завозят спустя 5 лет.

>Не еду

А ты ехай, ехай.

нехуй пиздеть о том, в чем не разбираешься — можно знатно обосраться

А съемник у тебя для планарных тяжей пятиинчевых шпинделей за 57к имеется, даунич? Ты же только то и можешь, что это жамкать.

Хм. Если он шифрует, то значит на какое-то время он создаёт ключ шифрования. Где он может его хранить на время процесса шифрования? В памяти? Или в %temp%?

Где-то год назад сталкивался с шифровальщиком, правда написан он был попроще и распространялся через акцепт.doc.exe.js.dat.ini.cpp.bat по почте. Vault, если не изменяет память. Читал тогда статейку, что перед собственно шифрованием он выкачивал легальную шифроутилиту со своего сервера, и, собственно, эта утилита создавала пару ключей шифр-дешифр. Собственно, подгадав момент и спиздив этот самый ключ дешифования можно было расшифровать зашифрованные файлы этой же утилитой. Проблема была в том, что этот ключ удалялся сразу после запуска шифрования.

Это что, золотой тред?

WannaCryp -инфицированные, или носители SMBv1 уязвимости, по легенде обязательно должны были потерять свои фаилы. Я сам решил заняться изучением информации о WannaCrypt и исследовал многие «диссидентские» материалы, лично познакомился с WannaCrypt -диссидентами и авторитетными админами веду переписку и сейчас. Там же, в Windows update центрах, «больным» стали выдавать «бесплатные» «обновления» и . В общении с близкими мне друзьями-линуксойдами была разработана стратегия, с помощью которой мы с ними ведём нашу борьбу и планируем довести её до логического завершения. Сегодня по этому кругу и движется индустрия Программного обеспечения. После того, как два алчных производителя вирусов вступили в сговор и подключили к нему политиков (на самом деле кто кого подключил - они политиков, или политики их - я ещё не разобрался), началась раскрутка маховика мистификации. «бесплатные» «антивирусы».» Потеря данных из-за WannaCryp нагнетали истерию и страх, на котором держится мистификация, и замыкали в порочный круг ложь и обман мистификаторов.. Нас обворовывают, при этом одурачивают и унижают за наш же счёт. WannaCryp -инфекцией не страдает золотая молодежь, сидящая на MacOS, и их родители - крупные политики и бизнесмены. «Антивирусы» было заключено в кавычки, потому, что этим программы, разработанным ещё в 90-х годах прошлого столетия, для «борьбы» с вирусами, не нашли даже тогда применения. На «борьбу» с WannaCryp эта мафия стала отжимать федеральные деньги во всех странах мира, а испуганные люди побежали со всех ног в Windows Store за антивирусами, где неведомыми по сей день способами стали выявлять WannaCryp -инфицированных. Россию, кстати, долго не могли подкупить, но, в конечном счёте, им и это удалось. Ситуация вокруг выдуманного вируса WannaCrypt сложна ещё и тем, что эта афера - международная, поэтому побороть её сложнее на порядок. Этот дуэт сначала убедил несколько недоумков админов в существовании вируса WannaCryp, а затем, в связи между WannaCryp и уязвимостью в SMBv1, потом все вместе они, собрали большую толпу Windows пользователей и для пущей убедительности создавали через доступные СМИ в народе истерию, мол, скоро всем нам хана, если не обновлять Windows и не покупать антивирусы, потихонечку подкупали журналистов других стран, пока не вовлекли в свою бизнесаферу весь мир. Делается это скрытыми методами, о которых чуть позже. «Бесплатные» - это значит закупленные за деньги, которые Microsoft изъяла из кармана самих же пользователей Windows за покупку лицензии, под страхом отсутствия обновлений, о которой тогда постоянно говорили и писали практически все СМИ. Так вот, на самом деле, именно эти обновлений, в основном, и являются причиной WannaCryp. Единственная страна, где нет WannaCrypt - Северная Корея, её руководство не предало своих жителей и не пошло в сговор со мафией-производителями антивирусов . А, если к этому стрессу добавлялась установка антивирусов прошлого столетия, то вероятность подцепить WannaCryp не только увеличивался, но и становился необратимым, тем самым, поддерживалась легенда о WannaCryp. Итак, коротко. Если человек закрыл все ненужные порты и отключил лишние службы и не скачивает подозрительные файлы, не хранил ЦП, у него никогда не было ни риска, ни причин подцепить WannaCryp, а ему вдруг ставят клеймо «WannaCryp -положительный» - то только само клеймо и стресс от него могли свалить любого здорового человека с ног, что, собственно, зачастую и происходило. Не смотря на сокрытие информации мировыми СМИ, известно, что миф о WannaCrypt разоблачают с самого начала разные авторитетные хакеры, админы WannaCrypt -диссиденты разных стран мира, которые, рискуя своей репутацией и карьерой, не отступили от клятвы админов, не предали свой народ и человечество. С 2017-го года сам стал бороться за правду об этом мифе и за ликвидацию лжи, связанной с WannaCrypt в нашей стране. Пока я изучал материалы, переписывался с ответственными за проблему WannaCrypt в нашей стране людьми, знакомился с админами, посещал местный Apple Store, общался с Windows пользователями, общался и интервьюировал UNUX-ортодоксов, вспоминал, как в 86-м в школу приходили два хорошо одетых дяди, чтобы в актовом зале рассказать о появившейся новой проблеме, способной к 2000-му году уничтожить все данные на компьютерах, если не перестать использовать два знака для представления года в датах, и обучить «не отходя от кассы» как использовать эти знания… передо мной сформировалась чёткая картина о том, как устроено программное обеспечение, и на чём держится её мошенническая, лишающая денег людей схема. Слово «больным» заключено в кавычки, потому что, во-первых, сам способ диагностики нормальный человек никогда не сможет понять, если щепетильно отнесётся к его описанию, а, во-вторых, лично мне не понятно, почему WannaCryp инфекция наиболее подвержена только определённая категория граждан, чаще всего, в наши дни, социально и морально не защищённая: это люди не обладаюшие нормальными знаниями IT Windows пользователи. Но уже сейчас передо мной возникает вопрос: какая ответственность и на кого ляжет после того, как в Верховном и/или Конституционном суде будет доказано, что WannaCryp, и, соответственно, законы, связанные с ним - ничтожны? Правовые последствия на мой взгляд надо готовить уже сейчас, ведь нет страшнее преступления, чем лож разработчиков проприетарного ПО, а WannaCryp -мистификация иного определения, кроме как наглая лож, для меня уже сегодня не имеет, и перспектива привлечения к ответственности каких-либо лиц слишком размыта.С того момента, как аналитики компании Kaspersky объявили об открытии вируса WannaCrypt, и по наши дни нас продолжают водить за нос, вероятно, полагая, что верёвочка обмана, лжи, предательства и алчности, замешанных на страхе человека перед потерей фаилов либо неизвестностью, бесконечна

WannaCryp -инфицированные, или носители SMBv1 уязвимости, по легенде обязательно должны были потерять свои фаилы. Я сам решил заняться изучением информации о WannaCrypt и исследовал многие «диссидентские» материалы, лично познакомился с WannaCrypt -диссидентами и авторитетными админами веду переписку и сейчас. Там же, в Windows update центрах, «больным» стали выдавать «бесплатные» «обновления» и . В общении с близкими мне друзьями-линуксойдами была разработана стратегия, с помощью которой мы с ними ведём нашу борьбу и планируем довести её до логического завершения. Сегодня по этому кругу и движется индустрия Программного обеспечения. После того, как два алчных производителя вирусов вступили в сговор и подключили к нему политиков (на самом деле кто кого подключил - они политиков, или политики их - я ещё не разобрался), началась раскрутка маховика мистификации. «бесплатные» «антивирусы».» Потеря данных из-за WannaCryp нагнетали истерию и страх, на котором держится мистификация, и замыкали в порочный круг ложь и обман мистификаторов.. Нас обворовывают, при этом одурачивают и унижают за наш же счёт. WannaCryp -инфекцией не страдает золотая молодежь, сидящая на MacOS, и их родители - крупные политики и бизнесмены. «Антивирусы» было заключено в кавычки, потому, что этим программы, разработанным ещё в 90-х годах прошлого столетия, для «борьбы» с вирусами, не нашли даже тогда применения. На «борьбу» с WannaCryp эта мафия стала отжимать федеральные деньги во всех странах мира, а испуганные люди побежали со всех ног в Windows Store за антивирусами, где неведомыми по сей день способами стали выявлять WannaCryp -инфицированных. Россию, кстати, долго не могли подкупить, но, в конечном счёте, им и это удалось. Ситуация вокруг выдуманного вируса WannaCrypt сложна ещё и тем, что эта афера - международная, поэтому побороть её сложнее на порядок. Этот дуэт сначала убедил несколько недоумков админов в существовании вируса WannaCryp, а затем, в связи между WannaCryp и уязвимостью в SMBv1, потом все вместе они, собрали большую толпу Windows пользователей и для пущей убедительности создавали через доступные СМИ в народе истерию, мол, скоро всем нам хана, если не обновлять Windows и не покупать антивирусы, потихонечку подкупали журналистов других стран, пока не вовлекли в свою бизнесаферу весь мир. Делается это скрытыми методами, о которых чуть позже. «Бесплатные» - это значит закупленные за деньги, которые Microsoft изъяла из кармана самих же пользователей Windows за покупку лицензии, под страхом отсутствия обновлений, о которой тогда постоянно говорили и писали практически все СМИ. Так вот, на самом деле, именно эти обновлений, в основном, и являются причиной WannaCryp. Единственная страна, где нет WannaCrypt - Северная Корея, её руководство не предало своих жителей и не пошло в сговор со мафией-производителями антивирусов . А, если к этому стрессу добавлялась установка антивирусов прошлого столетия, то вероятность подцепить WannaCryp не только увеличивался, но и становился необратимым, тем самым, поддерживалась легенда о WannaCryp. Итак, коротко. Если человек закрыл все ненужные порты и отключил лишние службы и не скачивает подозрительные файлы, не хранил ЦП, у него никогда не было ни риска, ни причин подцепить WannaCryp, а ему вдруг ставят клеймо «WannaCryp -положительный» - то только само клеймо и стресс от него могли свалить любого здорового человека с ног, что, собственно, зачастую и происходило. Не смотря на сокрытие информации мировыми СМИ, известно, что миф о WannaCrypt разоблачают с самого начала разные авторитетные хакеры, админы WannaCrypt -диссиденты разных стран мира, которые, рискуя своей репутацией и карьерой, не отступили от клятвы админов, не предали свой народ и человечество. С 2017-го года сам стал бороться за правду об этом мифе и за ликвидацию лжи, связанной с WannaCrypt в нашей стране. Пока я изучал материалы, переписывался с ответственными за проблему WannaCrypt в нашей стране людьми, знакомился с админами, посещал местный Apple Store, общался с Windows пользователями, общался и интервьюировал UNUX-ортодоксов, вспоминал, как в 86-м в школу приходили два хорошо одетых дяди, чтобы в актовом зале рассказать о появившейся новой проблеме, способной к 2000-му году уничтожить все данные на компьютерах, если не перестать использовать два знака для представления года в датах, и обучить «не отходя от кассы» как использовать эти знания… передо мной сформировалась чёткая картина о том, как устроено программное обеспечение, и на чём держится её мошенническая, лишающая денег людей схема. Слово «больным» заключено в кавычки, потому что, во-первых, сам способ диагностики нормальный человек никогда не сможет понять, если щепетильно отнесётся к его описанию, а, во-вторых, лично мне не понятно, почему WannaCryp инфекция наиболее подвержена только определённая категория граждан, чаще всего, в наши дни, социально и морально не защищённая: это люди не обладаюшие нормальными знаниями IT Windows пользователи. Но уже сейчас передо мной возникает вопрос: какая ответственность и на кого ляжет после того, как в Верховном и/или Конституционном суде будет доказано, что WannaCryp, и, соответственно, законы, связанные с ним - ничтожны? Правовые последствия на мой взгляд надо готовить уже сейчас, ведь нет страшнее преступления, чем лож разработчиков проприетарного ПО, а WannaCryp -мистификация иного определения, кроме как наглая лож, для меня уже сегодня не имеет, и перспектива привлечения к ответственности каких-либо лиц слишком размыта.С того момента, как аналитики компании Kaspersky объявили об открытии вируса WannaCrypt, и по наши дни нас продолжают водить за нос, вероятно, полагая, что верёвочка обмана, лжи, предательства и алчности, замешанных на страхе человека перед потерей фаилов либо неизвестностью, бесконечна

Как и говорилось ранее-это наши файлы, которые зашифровал вирус. Преимущественно, как и у многих jpg тот самый формат, который преобладает.

Поэтому вручную меняем расширение .wncryt на .jpg и открываем-если не открылось пробуем др расширение, .doc, .xls и тд.

я сначала думала, что в этой папке "подсунутые" файлы, но после переименованной хаотично сотни файлов-стали попадаться знакомые файлы.>>153003844 (OP)

Это 26 тред!!!

Это 26 тред!!!

Это 26 тред!!!

Это 26 тред!!!

Это 26 тред!!!

>>153003844 (OP)

ВОТ ПЕРЕКОТ БЕЗ ОШИБОК!

НЕ СТРАДАЙТЕ ХУЙНЕЙ

https://2ch.hk/b/res/153024173.html (

https://2ch.hk/b/res/153024173.html (

https://2ch.hk/b/res/153024173.html (

Ребята не стоит вскрывать этот код. Вы молодые, хакеры, вам все легко. Это не то. Это не Stuxnet и даже не шпионские программы ЦРУ. Сюда лучше не лезть. Серьезно, любой из вас будет жалеть. Лучше закройте компилятор и забудьте что там писалось. Я вполне понимаю что данным сообщением вызову дополнительный интерес, но хочу сразу предостеречь пытливых - стоп. Остальные просто не найдут.

Легитимный:

ПЕРЕКОТ https://2ch.hk/b/res/153024173.html (

пшел нахер, пёс

Плюс ещё при запущенном Wireshark'e и каком-нибудь мониторе изменений реестра.

А кто на пике? Поиск по изображению не помог.

На пике, на который ты ответил.

А почему он названия файлов переводит?

ХЗ, возможно потому, что это стандартные файлы идущие вместе с системой и в них есть какие-то метаданные.

Теперь вроде большая часть документов расшифрована, но пару папок не хватает, прогресс расшифровки остановился на 99. ЧЕ ДЕЛАТЬ?

Не понял, какой ИСТОЧНИК ЗАРАЖЕНИЯ?

Страдай, ёбаный пидорашкен.

Двачую, чмошникам с некросистемами только и остается что сосать у винлокеров

.........../...//....ЗДОХНИ..\\...\

........../...//......ВИРУС.....\\...\

...../´¯/..../´¯\.ЕБАНЫЙ../¯` \....\¯`\

.././.../..../..../.|_......._|.\....\....\...\.\

(.(....(....(..../..)..)…...(..(.\....)....)....).)

.\................\/.../......\...\/................/

..\.................. /.........\................../

вот и все

Если вы чекаете себя на сайте и у вас закрыт 445 порт, то сразу же чекайте и 80 порт. И если он закрыт, то значит у вас локальная сеть на сервере. Порт 80 это здоровый порт, его трогать не надо.

Вам нужно зайти в cmd.exe от имени админа и прописать netstat -an

Только так покажутся порты ВАШЕГО пк. Если он открыт, то значит если кто-то из вашей локальной сети вашего провайдера заразится открыв файл МОКРЫЕ ПИСЬКИ 20017 ЛУЧШАЯ КОЛЛЕКЦИЯ, то вирус постучится к вам в гости по 445 порту и ваш пука ОТВЕТИТ ему.

Еще раз, проверяйте порты через cmd.exe командой netstat -an а не через сайты.

Если у вас 445 порт слушает и не получается его закрыть, то нужно заблочить его фаерволом командой из ОП поста и закрыть в роутере, если у вас роутер, через сам роутер. Так же если у вас стоит сторонний фаервол вроде комодо, то там нужно создать глобальное правило.

После консольной команды порт всё так же будет писаться слушающим, но теперь все запросы на него будут обрываться защитой винды.

ВНИМАНИЕ ЗАКРЫВАТЕЛИ ПОРТОВ

https://2ch.hk/b/res/153031398.html (

https://2ch.hk/b/res/153031398.html (

https://2ch.hk/b/res/153031398.html (

https://2ch.hk/b/res/153031398.html (

Это шифр, ламер.

Дальше в палату мер и весов или в общество защиты прав потребителей.

Ползунок синий палит первый пик

Какая разница сколько он стоит если нельзя обналичить.

netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445" в в командной строке

я защищен?

windows 7

Далбоёб, 445 по умолчанию заблочен

>>сам вирус на компы не лезет. Это блядь обычный майнер который быдлу приходит по почте типа "НадаТутОбкашлятьПаруВпоросов.zip"

окееей, спасибо

>>

ХАКЕР WHITEHAT ИТТ! РАССКАЗЫВАЮ КАК ЭТО РАБОТАЕТ. ВСЕМ ВНИМАТЕЛЬНО СЛУШАТЬ.

то чувство,когда ты хоть где-то пригодился IRL,и думаешь,что ты самый охуенный.

Паста, чому я ставлю комодо на десятку, и у меня хуярит синий экран? Пол года назад та же херня была.

Первый раз вижу, чтобы провайдеры из-за вирусов пугались. Неужто ПОЧАЛОСЯ?

Про обменники не слышал?

Поехали карочи.

не разобрался особо в теме

Скажите пожалуйста, у меня вчера устанавливался апдейт (шиндовс 8.1), стоит ли бояться? (апдейтов KB4012215 и KB4012212 нет)

https://2ch.hk/b/res/153037887.html (

https://2ch.hk/b/res/153037887.html (

https://2ch.hk/b/res/153037887.html (

https://2ch.hk/b/res/153037887.html (

Заплати, чё как не пацан.

Платить не пробовал?

Говорят, что это пиратка, на которую обновление не ставится. Настало то самое время.

Нельзя удалить ссаное обновление?

Ненавижу, блядь, советики из двоща да и вообще любую еблю с ОС, патчами, кококок. Вот блядь и наука мне, ПОКА РАБОТАЕТ - НЕ ЛЕЗЬ, БЛЯДЬ. Пиздец нахуй.

Можно, гугли сам по коду ошибки.

Смотри заходишь короче востанавоавле иня данных дальше командая строка и там вписавай

dir c:

d:

dir

DISM / Image: D : \ /

get-packages

Что это должно значить. Нашел в комментах под видео с просьбой помочь решить такой же трабл, как и у меня. Я не наебну свой комп еще хуже сделав это?

Это копия, сохраненная 14 мая 2017 года.

Скачать тред: только с превью, с превью и прикрепленными файлами.

Второй вариант может долго скачиваться. Файлы будут только в живых или недавно утонувших тредах. Подробнее

Если вам полезен архив М.Двача, пожертвуйте на оплату сервера.